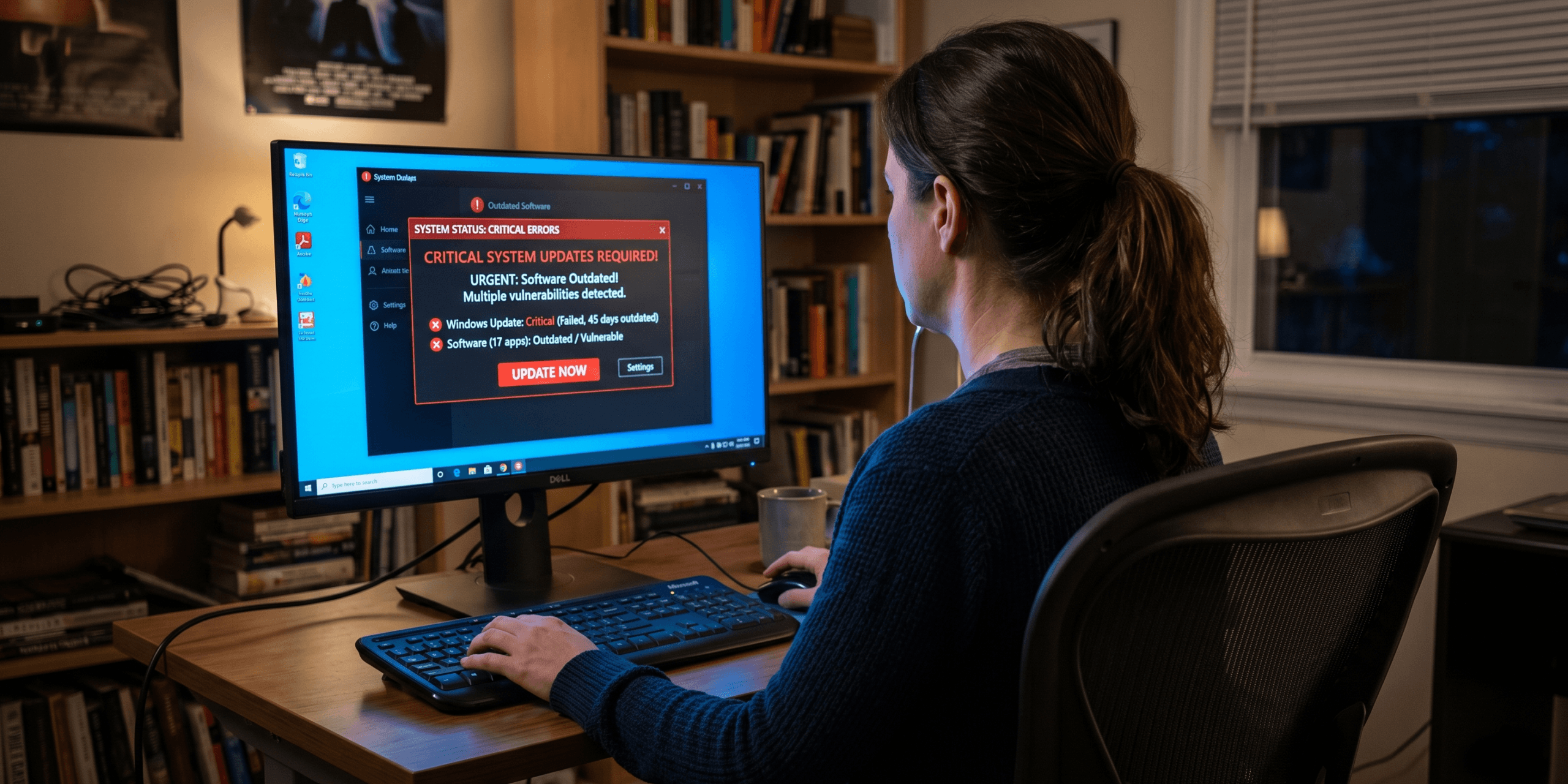

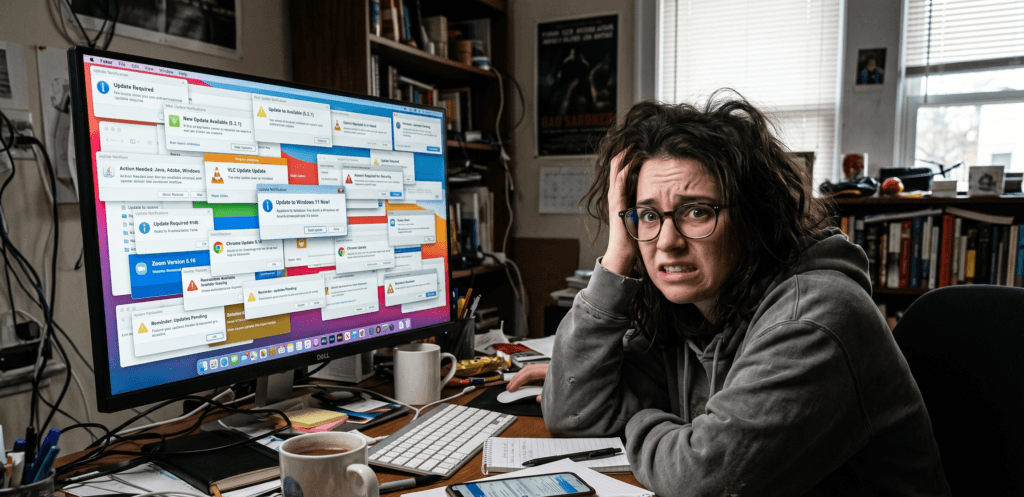

On l’a tous fait. Une petite notification apparaît dans un coin de l’écran : “Mise à jour disponible.” On clique sur “Me rappeler plus tard” sans vraiment y réfléchir. On est en plein milieu de quelque chose. On n’a pas envie de redémarrer maintenant. C’est tout à fait compréhensible.

Le problème, c’est que les hackers comptent exactement là-dessus.

Les logiciels obsolètes sont aujourd’hui l’un des principaux moyens par lesquels les attaquants s’introduisent dans les ordinateurs. Pas grâce à des techniques élaborées, mais simplement parce qu’une faille connue n’a pas été corrigée à temps. Selon le rapport sur les vulnérabilités 2026, environ 60 % des violations de données impliquent une vulnérabilité qui avait déjà un correctif disponible. Le patch existait. Il n’avait juste pas été installé.

Comment ça marche concrètement

Quand une faille de sécurité est découverte dans un logiciel, l’éditeur publie un correctif. Ce correctif est public. Et dès qu’il sort, les attaquants l’étudient : ils comprennent exactement ce qui était cassé, puis vont chercher les machines qui n’ont pas encore mis à jour.

Ça va vite. Le délai médian entre la divulgation d’une faille et son exploitation active est désormais inférieur à 5 jours, selon le rapport Mandiant M-Trends. En 2026, cela signifie que 131 nouvelles failles sont découvertes chaque jour, et que les attaquants les exploitent presque immédiatement.

Et ils ne vous ciblent pas personnellement non plus. Ils lancent des scans automatisés sur tout Internet (Fortinet a recensé environ 36 000 scans malveillants par seconde en 2025), en cherchant simplement les machines qui tournent encore sur de vieilles versions vulnérables. Si la vôtre apparaît dans les résultats, vous êtes dans le viseur.

Ce ne sont pas que les logiciels obscurs qui sont visés

On imagine souvent que les hackers s’en prennent à des programmes bizarres et peu utilisés. En réalité, ils ciblent ce que tout le monde a : Chrome, Firefox, VLC, WinRAR, Zoom, votre lecteur PDF. Justement parce que tout le monde les a. Une faille dans un logiciel populaire, c’est une faille qui fonctionne sur des dizaines de millions d’ordinateurs en même temps.

Votre navigateur seul reçoit des correctifs en permanence. Pareil pour les lecteurs PDF, les lecteurs multimédias, et même les gestionnaires de mots de passe. N’importe lequel d’entre eux, laissé obsolète quelques semaines, peut devenir la porte d’entrée.

Ce qui se passe vraiment si quelqu’un entre

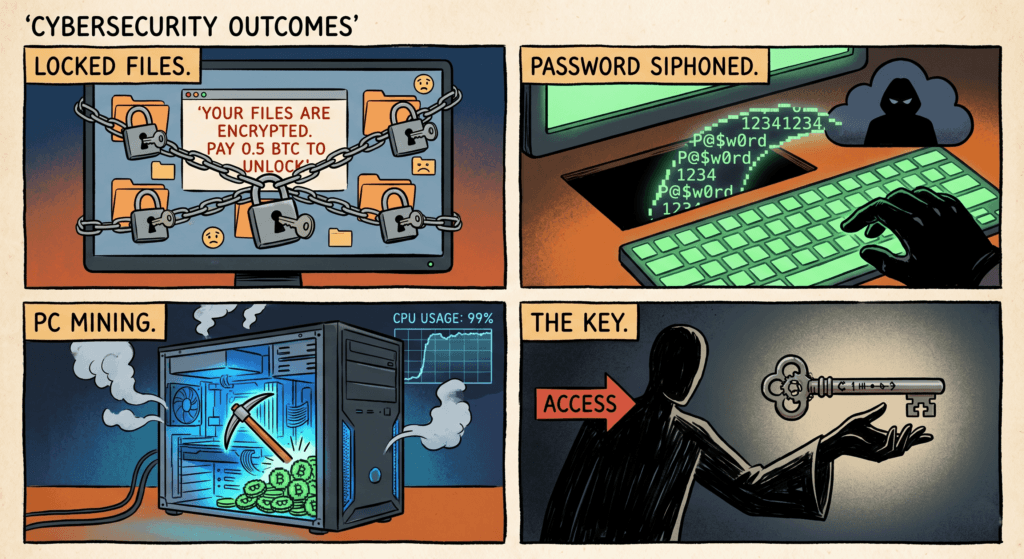

Ça dépend de ce qu’ils cherchent. Mais voici les scénarios les plus courants :

- Ransomware : vos fichiers sont chiffrés et on vous demande de payer pour les récupérer, sans garantie que ça marche. Selon les données 2026, 54 % des attaques ransomware partent d’un système non patché.

- Vol de mots de passe : un petit programme tourne discrètement en arrière-plan et récupère tout ce qui est enregistré dans votre navigateur. Mots de passe, sessions bancaires, cookies. Quand vous vous en rendez compte, le mal est fait.

- Votre PC mis au service de quelqu’un d’autre : cryptominage, envoi de spam, trafic malveillant. Votre machine devient un outil à votre insu. Vous remarquez juste qu’elle est plus lente que d’habitude et vous ne savez pas pourquoi.

- Une backdoor : l’attaquant installe quelque chose qui lui permet de revenir quand il veut. Même si vous ne remarquez rien, il peut rester là pendant des mois. Le bilan des cyberattaques 2026 de TechRepublic retrouve ce type d’accès persistant derrière les incidents les plus marquants de l’année.

“J’ai un antivirus, pourtant”

C’est vrai, et c’est une bonne chose. Mais l’antivirus a une vraie limite dans ce cas précis.

Un antivirus est efficace pour détecter un malware une fois qu’il est déjà sur votre machine. Ce qu’il n’est pas conçu pour faire, c’est empêcher quelqu’un d’entrer via une faille non patchée avant même de déposer quoi que ce soit. L’entrée se fait en premier, le malware arrive ensuite (si jamais il arrive). À ce stade, la porte était déjà ouverte.

C’est pourquoi les recommandations officielles de la CISA placent le patchage au-dessus de la détection comme priorité. Maintenir ses logiciels à jour, c’est ce qui empêche l’entrée de se produire. Des outils comme Adlice Protect ajoutent ensuite une deuxième couche, pour attraper ce qui passerait quand même.

La vraie raison pour laquelle on ne met pas à jour

Ce n’est pas que les gens s’en foutent. C’est que tout mettre à jour est franchement pénible. Chaque application a son propre mécanisme : certaines affichent des notifications, d’autres se mettent à jour silencieusement, d’autres ne font rien du tout. 38 % des personnes disent ne pas réussir à suivre le rythme des mises à jour, même quand elles essaient.

Et Windows Update ne s’occupe que des logiciels Microsoft. Tout le reste (navigateur, lecteur multimédia, utilitaires) c’est à vous de le gérer.

C’est exactement pour ça qu’on a créé UCheck

UCheck scanne votre PC, trouve toutes les applications installées et vous dit ce qui est obsolète parmi plus de 10 000 logiciels référencés. Ensuite, il les met à jour directement depuis les sources officielles. Pas de miroirs tiers, pas d’extras non sollicités.

La FTC recommande de ne télécharger les mises à jour que depuis les canaux officiels, et c’est exactement comme ça que fonctionne UCheck. Un scan, une liste, tout est à jour. Et si un site web vous dit un jour que votre logiciel est obsolète et qu’il faut le mettre à jour, lancez UCheck d’abord. S’il dit que tout est à jour, le site vous ment et essaie probablement de vous faire installer quelque chose.

- Plus de 10 000 applications surveillées : navigateurs, lecteurs PDF, lecteurs multimédias, outils de développement, et bien d’autres.

- Sources officielles uniquement : toujours la vraie mise à jour, jamais une fausse.

- Un seul endroit pour tout : fini de courir après les notifications de chaque application.

👉 Télécharger UCheck gratuitement

En résumé

Vous n’avez pas besoin d’être expert en informatique pour rester en sécurité. La plupart des attaques ne sont pas sophistiquées, elles sont opportunistes. Elles trouvent la porte ouverte et entrent. Garder ses logiciels à jour, c’est fermer cette porte. C’est probablement la chose la plus efficace qu’une personne ordinaire puisse faire pour sa propre sécurité, et ce n’est vraiment pas compliqué avec le bon outil.

Si vous pensez que quelque chose cloche déjà, la CISA a un guide de récupération qui vaut la peine d’être mis de côté. Mais idéalement, vous n’en aurez jamais besoin.

👉 Télécharger UCheck – Gratuit

👉 Télécharger Adlice Protect – Essai Gratuit